Überwachungsprotokolle

Auf der Seite „Überwachung“ können Sie mithilfe einiger oder aller Filter nach der Überwachungsaufzeichnung suchen. Darüber hinaus können Sie die Überwachungsinformationen exportieren. Auf welche Überwachungsaufzeichnung Sie Zugriff haben, hängt von Ihrer Rolle ab.

Weitere Informationen finden Sie unter Rollen.

In diesem Abschnitt:

Informationen über Überwachungsprotokolle

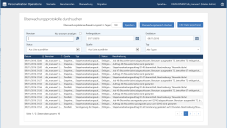

Auf der Seite „Überwachung“ können Sie Überwachungsaufzeichnungen für Personalization Operations-Ereignisse anzeigen. Wenn Sie die Seite zum ersten Mal öffnen, sind alle Überwachungsprotokolle sichtbar, für die Sie über Anzeigeberechtigungen verfügen. Die Protokolle stehen in einer Tabelle mit den folgenden Spalten:

| Name | Beschreibung |

|---|---|

| Datum | Datum und Uhrzeit, wann das Ereignis stattfand. |

| Aktion ausgeführt von | Personalization Operations-Benutzer, der den Task ausgeführt hat. |

| Quelle | Das Tool oder Dienstprogramm, das die Aktionen durchgeführt hat, wie Personalization Operations oder die Massenverarbeitung der Mehrbenutzervorgänge. |

| Typ | Typ der Aktion oder des Ereignisses, wie z. B. Erstellen von Sicherungen oder Löschen von Einstellungen. Zu den Typen gehören auch von Personalization Operations als Reaktion auf Benutzeraktionen generierte Meldungen, wie z. B. „Stapelverarbeitungsauftrag übermittelt“ oder „Verzögerung für Stapelverarbeitungsauftrag geändert“. Der Massenprozessor erzeugt Datensätze zu Start und Abschluss von Aufträgen und auch Fehlermeldungen werden aufgezeichnet. |

| Status |

Die Status sind Erfolgreich, Warnung und Fehler. Das System hat nur eine Warnung. Wenn ein Stapelverarbeitungsauftrag abgeschlossen ist und weniger als 50҈ % der Benutzer einen Erfolgs- oder Teilerfolgsstatus aufweisen, wird „Erfolgreich“ zu einer „Warnung“ geändert. |

| Beschreibung |

Eine Beschreibung für einen Einzelbenutzertask enthält eine Beschreibung des Tasks und der von ihm betroffenen Benutzer. Zum Beispiel: Sicherung 'Graphics Application Group' für den Benutzer 'GraphicDesigners\JohnSmith' erstellt Beschreibungen für abgeschlossene Mehrbenutzervorgänge (Stapelverarbeitungsaufträge) enthalten eine Reihe von Statistiken: Zum Beispiel: Job 81 (Sicherung erstellen) abgeschlossen. Benutzer: ausgewählt 853, erfolgreich 852, teilweise erfolgreich 1, fehlgeschlagen 0, wiederholt 0

|

Überwachungsprotokolle durchsuchen

Durchsuchen der Datensätze mithilfe von Filtern wie Benutzername, Datumsbereich, Status, Quelle und Typ.

- Klicken Sie in der Navigationsleiste auf Überwachung, um die Seite „Überwachung“ zu öffnen.

- Um nach Datensätzen für einen bestimmten Benutzer zu suchen, geben Sie die Anfangszeichen des Benutzernamens in das Feld Benutzer ein und klicken dann auf das Symbol Suchen:

- Wählen Sie Nur anonyme anzeigen, um alle Ereignisse von anonymen Benutzern anzuzeigen.

- Um einen Datumsbereich für die Datensätze anzugeben, wählen Sie ein Anfangsdatum und ein Enddatum in der Datumsauswahl aus.

- Zum Filtern nach Status wählen Sie eine der folgenden Möglichkeiten in der Dropdownliste Status aus:

- Erfolgreich

- Warnung

- Fehler

- Zur Angabe der Quelle des Datensatzes wählen Sie eine der folgenden Möglichkeiten in der Dropdownliste Quelle aus:

- Stapelverarbeitung

- Extra "Endpunkt Self-Service"

- Personalization Operations

- Wählen Sie in der Dropdownliste den Typ der protokollierten Operation aus.

- Sie können mehrere Typen gleichzeitig auswählen. Beispiele sind:

- Sicherung für Windows-Einstellung erstellen.

- Sicherung wiederherstellen.

- Registrierungsdatei aktualisieren.

Registrierungsschlüssel löschen

Während Sie Filter auswählen, ändert sich die Ergebnistabelle und spiegelt Ihre Auswahl wider.

Ablaufzeitraum für Überwachungsprotokolle festlegen

- Angabe des Zeitraums (in Tagen), wie lange die Überwachungsdatensätze aufzubewahren sind.

- Geben Sie den Zeitraum in Überwachungsdatensätze für x Tage aufbewahren ein.

-

Klicken Sie auf Speichern.

Eine Erfolgsmeldung wird angezeigt.

Überwachungsprotokolle löschen

Entfernen der Überwachungsprotokolle, die innerhalb eines Datumsbereichs liegen.

-

Klicken Sie auf Überwachungsbereich löschen.

Das Dialogfeld Datumsbereich aus Überwachungsprotokollen löschen wird angezeigt.

- Wählen Sie mithilfe der Datumsauswahl die Werte für Datum von und Datum bis aus.

-

Klicken Sie auf Bestätigen.

Es wird ein Bestätigungsdialogfeld angezeigt.

- Klicken Sie auf Bestätigen.

Überwachungsprotokolle exportieren

Wenn Sie die Liste der Überwachungsprotokolle definiert haben, können Sie den Datensatz exportieren, indem Sie auf CSV-Datei exportieren klicken. Dadurch wird eine Datei mit durch Komma getrennten Werten (CSV) der Informationen auf dem Bildschirm exportiert.