Einblicke

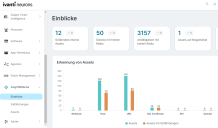

Auf der Seite Externe Angriffsfläche > Einblicke erhalten Sie einen umfassenden Überblick über die Internet-Angriffsfläche Ihres Unternehmens.

Wenn Sie diese Seite zum ersten Mal öffnen, werden Daten aus allen Workspaces angezeigt. In der Ansicht mit allen Workspaces werden durch Auswählen einer Kachel die Daten der betreffenden Kachel für jeden konfigurierten Workspace angezeigt. Wenn Sie nur die Daten zu einem bestimmten Workspace anzeigen möchten, dem Sie angehören, wählen Sie den Workspace in der Liste Workspace oben aus.

Oben auf der Seite finden Sie die wichtigsten Leistungsindikatoren zur Angriffsfläche:

- Gefährdete interne Assets

- Dienste mit hohem Risiko

- Anfälligkeiten mit hohem Risiko

- Assets auf Sperrliste

- E-Mail und IP-Verstöße

Wenn Sie in einem Indikator eine blaue Zahl auswählen, gelangen Sie zu einer gefilterten Übersicht der jeweiligen Elemente für jeden Workspace. Wählen Sie einen Workspace in der Übersicht aus, um die zugehörigen Details aufzurufen.

Die nachstehende Abbildung beschreibt, wie die auf dieser Seite angezeigte VRS-Bewertung (Vulnerability Risk Score) berechnet wird:

In den folgenden Abschnitten werden die Widgets auf der Seite Einblicke beschrieben.

Ermittlung von Workspace-Assets

Dieses Widget fasst die ermittelten Asset-Typen zusammen. Wenn Sie eine Leiste im Widget auswählen, gelangen Sie zu einer gefilterten Assets-Ansicht.

Mögliche Asset-Typen:

- Domäne: Das Domänennamensystem (DNS), dem Ihr Unternehmen angehört.

- Host: Die IP-Adressen in Ihrem Konto.

- URL: Umfasst Adressen, die auf verschiedene Objekte im Internet verweisen.

- API: Mithilfe von Anwendungsprogramm-Schnittstellen (Application Program Interfaces, APIs) können Anwendungen kommunizieren und Daten austauschen.

- ASN: Autonome Systemnummern, die das Routing innerhalb eines Netzwerks steuern.

- SSL-Zertifikat: Das SSL-Zertifikat (Secure Sockets Layer) oder der Webservercode wird von einer Zertifizierungsstelle ausgegeben und bietet Schutz für die Online-Kommunikation.

- Netblocks: Netblocks sind klassenlose CIDR-Bereiche (Classless Inter-Domain Routing), die aus IP-Adressbereichen bestehen.

- Sonstige: Kategorie für Assets, die keiner der obigen Kategorien zugeordnet werden können.

Aufschlüsselung der Workspace-Gefährdungen

Dieses Trichter-Widget unterteilt Gefährdungen nach Typ, wobei die kritischeren Gefährdungen mit empfohlenem Handlungsbedarf auf der linken Seite des Widgets angezeigt werden. Jeder Abschnitt ist nach Schweregrad farbcodiert und zeigt, wie viele Gefährdungen erkannt wurden und wie viele Assets betroffen sind.

- Offene Gefährdungen: Diese Phase bietet die konsolidierte Zahl aller Gefährdungen, die in Ihren Assets erkannt wurden.

- Anfällig: Diese Gefährdungen stellen Anfälligkeiten in Ihrer Netzwerkinfrastruktur dar, die behandelt und behoben werden müssen.

- Ausnutzbar: Diese Anfälligkeiten gehen mit öffentlich bekannten Exploits einher, die von Angreifern ausgenutzt werden können. Sie sind daher gefährlicher und müssen dringend behoben werden.

- Ransomware: Diese Phase beinhaltet Anfälligkeiten mit bekannten Verknüpfungen zu Ransomware-Familien oder Anfälligkeiten, die in der Vergangenheit von Ransomware-Banden ausgenutzt wurden. Die Behebung von Gefährdungen auf dieser Ebene ist von wesentlicher Bedeutung, da sie kritische Risiken darstellen und Ransomware-Angriffe begünstigen könnten.

Stark gefährdete Dienste

Dieses Widget zeigt Internet-Serviceports mit kritischen Gefährdungen an. Dazu gehören Serviceports wie FTP und SSH sowie Ports, die häufig von Remote Access Trojanern (RAT) genutzt werden.

Hosts nach geografischem Standort

Dieses Widget zeigt geografisch an, wo Assets ermittelt wurden. Hierüber können Sie Assets an unerwarteten Standorten ausfindig machen, die möglicherweise untersucht werden müssen. Wenn Sie einen Punkt auf der Karte auswählen, gelangen Sie zu einer gefilterten Liste mit diesen Assets.

Top 5 Anfälligkeiten

Dieses Widget zeigt Ihnen die fünf wichtigsten CVEs basierend auf der VRS-Bewertung und die Anzahl der betroffenen Assets an.

VRS basiert auf Informationen zu Anfälligkeiten aus über 100 Quellen, darunter auf der Wahrscheinlichkeit, dass ein CVE in naher Zukunft ausgenutzt wird. Anhand dieser Informationen wird dann eine konsolidierte Bewertung berechnet.

Kunden von Ivanti Neurons for RBVM sind möglicherweise mit der dort verwendeten VRR-Bewertung vertraut. Der Hauptunterschied besteht darin, dass die hier verwendete VRS-Bewertung die Prognose der Ausnutzbarkeit in die Berechnung einbezieht.

Offene Gefährdungen nach Alter und Schweregrad

Mit diesem Widget können Sie Ihren Gefährdungsstatus im Zeitverlauf visualisieren. Die Stufen der Schweregrade basieren auf der Bewertung des Common Vulnerability Scoring-Systems.

Aufschlüsselung der Workspace-Gefährdungen

Dieses Trichter-Widget unterteilt Gefährdungen nach Typ, wobei die kritischeren Gefährdungen mit empfohlenem Handlungsbedarf auf der linken Seite des Widgets angezeigt werden. Jeder Abschnitt ist nach Schweregrad farbcodiert und zeigt, wie viele Gefährdungen erkannt wurden und wie viele Assets betroffen sind. Die Gefährdungszeitachse bezieht sich auf einen Zeitraum von sechs Monaten.

Gefährdungen, die seit mehr als 90 Tagen bestehen und deren Schweregrad als kritisch eingestuft ist, stellen das höchste Risiko dar und sollten dringend behoben werden. Darüberhinaus müssen auch Gefährdungen mit dem Schweregrad kritisch, die über eine Woche alt sind, und Gefährdungen mit dem Schweregrad hoch, die über 30 Tage alt sind, behandelt werden.

Assets und Gefährdungszeitachse

Dieses Widget zeigt die monatlichen Gefährdungstrends auf der Zeitskala, basierend auf der Anzahl der Gefährdungen und dem farbcodierten Schweregrad an. Wenn Sie EASM zum ersten Mal einrichten, wird Ihnen nur der Balken für den Monat angezeigt, in dem Sie mit der Datenerfassung begonnen haben. Jeden Monat wird ein weiterer Balken hinzugefügt.

Wählen Sie unten im Widget einen Schweregrad aus, um ihn im Diagramm aufzunehmen oder nicht.

Exploits

Das Exploits-Widget zeigt die Gesamtzahl der Exploits an, die in den Assets des von Ihnen ausgewählten Arbeitsbereichs identifiziert wurden. Es kategorisiert die Gesamtzahl der Exploits in der Spalte, die die Anzahl der für jeden Exploit-Typ erkannten Anfälligkeiten angibt, nach Exploit-Typ. Darüber hinaus wird die Anzahl der mit jedem Exploit-Typ verknüpften Assets angegeben. Diese Informationen sind für Sicherheitsanalysten von entscheidender Bedeutung, um die vorherrschenden Bedrohungen in ihrem Umfeld zu verstehen.

Gefährdungen nach Risikovektor

Das Widget "Gefährdungen nach Risikovektor" bietet Ihnen einen Überblick über die Sicherheitsrisiken durch verschiedene Risikovektoren in Ihrem Arbeitsbereich. Die Schweregrade kritisch, hoch, mittel und niedrig kategorisieren diese Risikovektoren.

Zu den Risikovektoren gehören die folgenden:

-

DNS-Systemzustand

-

Netzwerksicherheit

-

E-Mail-Sicherheit

-

Datenlecks

-

Patching-Kadenz

-

Anwendungssicherheit

-

Social Engineering

Schnellfilter

Die Schnellfilter auf den Registerkarten Assets, Gefährdungen und Technologien unter Externe Angriffsfläche > Einblicke sind voreingestellte Optionen, mit denen Sie Assets und Ergebnisse sofort nach Typ, Status oder Risiko eingrenzen können. Wenn Sie sie über das Dashboard aufrufen, können Sie Objekte wie gefährdete Assets oder abgelaufene Zertifikate mit einem einzigen Klick ausfindig machen. Welche Auswahlmöglichkeiten in einem Schnellfilter verfügbar sind, richtet sich danach, was von EASM in Ihren Assets erkannt wurde. Schnellfilter funktionieren in Kombination mit Spaltenfiltern.