Hilfe zum Client für die Endpunktsicherheit

Mit der Ivanti Endpoint Security-Anwendung überwachen und verwalten Sie die Endpoint Security-Aktivitäten auf Ihrem Computer. Sie öffnen die Endpoint Security-Anwendung durch Doppelklicken auf das entsprechende Symbol in der Windows-Taskleiste.

Endpoint Security beinhaltet die folgenden Komponenten:

- Programmkontrolle: Überwacht die Softwareaktivitäten und verhindert, dass schädliche Software ausgeführt wird.

- Positivliste: Verhindert die Ausführung von Programmen, die nicht auf einer Liste genehmigter Programme stehen.

- Firewall: Schützt vor unbefugten Netzwerkverbindungen.

- Gerätesteuerung: Zur Überwachung und Einschränkung des Zugriffs angeschlossener Geräte. Einschränkungen können für WLAN-Verbindungen, USB-Sticks usw. auferlegt werden.

Abhängig davon, wie Endpoint Security von Ihrem Ivanti Administrator konfiguriert wurde, können einige Komponenten deaktiviert sein.

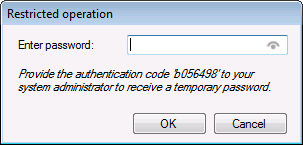

Sofern Sie von einem Ivanti Administrator Endpoint Security-Rechte erhalten haben, können Sie die Endpoint Security-Anwendung auch dazu verwenden, Endpoint Security-Komponentenkonfigurationen zu aktivieren bzw. zu deaktivieren und anzupassen. Wenn Sie keine Berechtigung von Ihrem Administrator erhalten haben, können Sie die Anwendung dennoch zur Anzeige der Endpoint Security-Einstellungen und Informationen nutzen. Benutzer ohne Administratorrechte können auch Zugriff auf einen eingeschränkten Vorgang anfordern, indem sie einem Administrator einen eindeutigen Authentifizierungscode vorlegen, der im Dialogfeld Beschränkter Vorgang steht.

Informationen zur Verwendung beschränkter Vorgänge finden Sie in der Ivanti® Endpoint Manager Onlinehilfe.

Verwenden von Endpoint Security

Mit Endpoint Security können Sie:

- Schutzstatus für Endpoint Security-Komponenten anzeigen (Hauptansicht)

- Programmaktivität anzeigen (Berichtsanzeige, Programmaktivität)

- Startprogramme anzeigen (Berichtsansicht, Startprogramme)

- Liste der vertrauenswürdigen Dateien in Ivanti anzeigen (Berichtsansicht, Liste der vertrauenswürdigen Dateien)

- Detailliertes Endpoint Security-Aktivitätsprotokoll für Ihren Computer anzeigen (Berichtsanzeige, Detailaktivität)

- Installieren eines autorisierten Programms

Anzeigen des Schutzstatus für Endpoint Security-Komponenten

Die Startschaltfläche der Endpoint Security zeigt den aktuellen Schutzstatus für die Endpoint Security-Komponenten an. Der Status wird automatisch bei jeder Veränderung aktualisiert. Die Statusmöglichkeiten sind:

- Blockierung: Sicherheitsverstöße werden blockiert und gemeldet.

- Deaktiviert: Komponente ist nicht aktiv

- Erfassung: Sicherheitsverstöße werden zugelassen und gelernt.

- Protokollierung: Sicherheitsverstöße werden zugelassen, werden aber gemeldet.

Durch Klicken auf die Schaltfläche Ansicht wird das detaillierte Endpoint Security-Aktivitätsprotokoll geöffnet, in dem Sie Richtlinienverletzungen und andere Aktivitäten sehen können.

Anzeigen der Programmaktivität

Auf der Registerkarte Programmaktivität werden die derzeit ausgeführten Programme, der Name des Programms, das Herstellerunternehmen des Programms und (sofern vorhanden) eine Beschreibung der Datei angezeigt. Das farbige Symbol neben jedem Programm gibt die Prozessberechtigungen an:

- Rot: Für das Programm sind keine Endpoint Security-Berechtigungen oder Einschränkungen konfiguriert, sodass das Programm uneingeschränkt ausgeführt wird.

- Gelb: Das Programm verfügt über einige Endpoint Security-Berechtigungseinschränkungen. Weitere Informationen finden Sie in den jeweiligen Berechtigungsdetails.

- Grün: Das Programm verfügt über alle Endpoint Security-Berechtigungen und läuft ohne Einschränkungen.

Wenn Sie mit der rechten Maustaste auf ein Programm klicken, haben Sie folgende Möglichkeiten:

- Klicken Sie auf Details, und die Endpoint Security-Einstellungen für das Programm anzuzeigen. Benutzer mit Administrationsrechten für Endpoint Security können Programmberechtigungen ändern und Programme in der Liste der vertrauenswürdigen Dateienhinzufügen oder ändern. Hier vorgenommene Änderungen beeinflussen nur den ausgewählten Prozess. Zum Beispiel: Wenn zwei Prozesse notepad.exe vorhanden sind und Sie die Berechtigungen für einen der beiden Prozesse ändern, beeinflusst dies nicht den anderen Prozess. Wenn Sie Änderungen vornehmen und nicht Zur lokalen Liste der vertrauenswürdigen Dateien hinzufügen wählen, sind die Änderungen temporär und gelten nur, bis das ausgewählte Programm beendet wird.

- Klicken Sie auf Beenden, um die Beendigung eines Programms zu erzwingen (nur Endpoint Security-Administrator). Um Datenverlust vorzubeugen, sollten Sie diese Option nur bei Programmen nutzen, die nicht mehr reagieren, und wenn es keinen anderen Weg gibt, sie zu beenden.

- Klicken Sie auf Benachrichtigen, um den Registrierstatus zu wechseln. Ist er aktiviert (Standardeinstellung), wird bei Endpoint Security-Verstößen, die dieses Programm betreffen, eine Popup-Meldung im Windows-Infobereich in der Taskleiste angezeigt. Falls Sie diese Popup-Meldungen für ein Programm nicht sehen möchten, deaktivieren Sie diese Option. Die Verstöße werden auch dann noch protokolliert, wenn die Option deaktiviert ist.

Anzeigen der Startprogramme

Auf der Registerkarte Start wird eine Baumstruktur angezeigt, in der die Startobjekte nach Typ zusammengefasst sind. Diese Liste wird in Echtzeit aktualisiert. Die Kategorien sind:

- Browserobjekte: Plugins für Internet Explorer/ActiveX

- Startordner: Windows-Startordner

- Startdateien: INI-Dateien

- Startregistry: Verschiedene Speicherorte in der Registrierung, die die Programmausführung zulassen

- Geplanter Task: Einträge in c:\windows\tasks

- Dienste: Einträge in HKLM\SYSTEM\CurrentControlSet\Services

Wenn Sie mit der rechten Maustaste auf einen Eintrag klicken, werden die entsprechenden Details angezeigt. Das Feld Datum zeigt an, wann das Startobjekt hinzugefügt wurde. Datumsangaben sind nur für Startobjekte vorhanden, die nach der Installation von Endpoint Security hinzugefügt wurden.

Sofern es Ihnen durch den Ivanti Administrator erlaubt ist, können Sie Starteinträge auch aktivieren bzw. deaktivieren.

Anzeigen der Liste der vertrauenswürdigen Dateien in Ivanti

Auf der Registerkarte Liste der vertrauenswürdigen Dateien werden in der Liste der vertrauenswürdigen Dateien diejenigen Dateien angezeigt, die vom Administrator so konfiguriert wurden. Die Dateien in dieser Liste sind vertrauenswürdig und unterliegen nicht den Einschränkungen der Programmkontrolle. Diese Liste wird in Echtzeit aktualisiert. Ivanti Administratoren können der Liste der vertrauenswürdigen des Coreservers Dateien hinzuzufügen. Andere Änderungen an der Liste der vertrauenswürdigen des Coreservers müssen von der Endpoint Security für Endpoint Manager Konsole aus durchgeführt werden. Alle anderen Änderungen, die Sie vornehmen, gelten nur lokal auf Ihrem Computer.

Anzeigen des detaillierten Endpoint Security-Aktivitätsprotokolls für Ihren Computer

Der Bericht Detailaktivität enthält Endpoint Security-Protokollereignisse und Sicherheitsverletzungen.

Wenn Sie mit der rechten Maustaste auf ein Ereignis klicken, haben Sie folgende Möglichkeiten:

- Verstöße melden: Wenn diese Option nicht aktiviert ist, werden keine Endpoint Security-Meldung angezeigt, wenn der Prozess eine Verletzung meldet (der Prozess wird dennoch erwartungsgemäß blockiert)

- Global lernen: Der Liste der vertrauenswürdigen Dateien des Cores werden die entsprechenden Berechtigungen hinzugefügt, sodass der Prozess beim nächsten Mal nicht alarmiert wird (Kennwort erforderlich)

- Lokal lernen: Der lokalen Liste der vertrauenswürdigen Dateien werden die entsprechenden Berechtigungen hinzugefügt, sodass der Prozess beim nächsten Mal nicht gemeldet wird (Kennwort erforderlich)

- Ausnahme anfordern: Sendet eine Anfrage an den Administrator, diese Datei zur Liste der vertrauenswürdigen Dateien des Cores hinzuzufügen.

Installieren eines autorisierten Programms

Benutzer mit Administrationsrechten für Endpoint Security können Endpoint Security dazu verwenden, ein autorisiertes Programm zu installieren. Wenn Sie das Menü "Einstellungen" öffnen und auf Autorisiertes Programm installieren klicken, wird ein Dateibrowser geöffnet, in dem Sie die das Installationsprogramm für das Programm auswählen können. Bei einer derartigen Installation eines Programms geschieht Folgendes:

- Das ausgewählte Programm wird nicht blockiert

- Die untergeordneten Prozesse des Programms werden nicht blockiert

- Die von diesem Programm oder untergeordneten Prozessen erzeugten ausführbaren Dateien dürfen ausgeführt werden und können zum Systemstart hinzugefügt werden