Abrir y utilizar la herramienta de Parches y cumplimiento

(¿Seguro que busca información sobre la nueva herramienta de Automatización de parches? Haga clic aquí.)

La herramienta de Parches y cumplimiento, como todas las demás ventanas de las herramientas de Ivanti, se abre desde el menú Herramientas o desde el Cuadro de herramientas y se puede acoplar, hacer flotar y visualizar como ventana con pestañas con otras ventanas de herramientas abiertas.

Para abrir la herramienta de Parches y cumplimiento, haga clic en Herramientas > Seguridad > Parches y cumplimiento.

El panel de la izquierda muestra una vista de árbol de grupos de reglas de tipo de definición de seguridad y reparación.

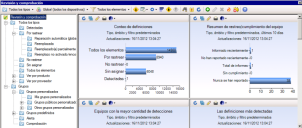

El panel de la derecha muestra la información asociada con lo que esté seleccionado en la vista de árbol. Cuando selecciona Parches y cumplimiento, puede ver un tablero de informes. Cuando se seleccionan otros elementos, se muestra una lista de información de definición de los grupos seleccionados y una función Buscar para localizar la lista de elementos largos.

En el cuadro Buscar no se admiten los caracteres ampliados siguientes: < > ' " !

IMPORTANT: Derecho de Parches y cumplimiento

Para acceder a la herramienta de parches y cumplimiento, los usuarios deben ser Administradores de Ivanti o tener derecho de Parches y cumplimiento. Para obtener más información sobre los roles y derechos, consulte Información general sobre la administración basada en roles.

Botones de la barra de herramientas

Botones de la barra de herramientas

La ventana de la herramienta de Parches y cumplimiento incluye una barra de herramientas con los siguientes botones:

•Todos los tipos: muestra el tipo de contenido que desee ver. Cuando se selecciona Antivirus, aparece sólo la lista descargada de definiciones de detección de rastreo. No lista los archivos específicos de definiciones de virus de Ivanti Antivirus.

•Global (todos los dispositivos): Limita los elementos mostrados a un alcance específico.

•Todos los elementos: filtra los elementos mostrados basándose en un filtro personalizado. Para obtener información sobre cómo crear y usar un filtro personalizado, consulte Listas de elementos personalizados con filtros.

•Descargar actualizaciones: Abre un cuadro de diálogo donde puede especificar el contenido de seguridad que desee descargar. Esto incluye la selección de plataformas e idiomas, además de el servidor de contenido de seguridad al que acceder. También puede configurar si desea colocar las definiciones en el grupo "Sin asignar", si desea descargar revisiones asociadas al mismo tiempo, la ubicación donde se descargan las revisiones y la configuración del servidor proxy.

Para obtener más información, consulte Cómo gestionar parches reemplazados en Gestor de Parches y Legalidad.

•![]() Cree una tarea: Incluye un lista desplegable donde puede seleccionar qué tipo de tarea desea crear:

Cree una tarea: Incluye un lista desplegable donde puede seleccionar qué tipo de tarea desea crear:

•Rastreo de seguridad: le permite crear una tarea de rastreo de seguridad, especificar si el rastreo es una tarea programada o una política, y seleccionar opciones de visualización de rastreo de seguridad, reinicio e interacción y los tipos de contenido rastreados.

•Rastreo de cumplimiento: le permite crear una tarea de rastreo de seguridad que verifica específicamente si los dispositivos de destino cumplen con su política de seguridad actual, definida por la configuración del Control de acceso a la red.

•Cambiar configuración: le permite crear una tarea que modifique la configuración predeterminada en un dispositivo administrado mediante la escritura del ID de la configuración especificada en el registro local. Puede utilizar esta tarea como una manera rápida y cómoda de modificar sólo las configuraciones que desee sin tener que volver a implementar una configuración completa del agente del dispositivo.

•Reiniciar: le permite crear una tarea de reinicio de dispositivos y seleccionar la configuración de rastreo y reparación que determine el comportamiento de visualización e interacción. Observe que sólo las opciones de la página de reinicio del cuadro de diálogo pertenecen a esta tarea.

•Reparar: le permite crear una tarea de reparación de seguridad que repara los riesgos de seguridad en los dispositivos rastreados. Puede configurar la reparación como una tarea programada, como una política o como ambas, dividir la tarea de reparación en fases y etapas de reparación distintas, seleccionar una configuración de rastreo y reparación y descargar revisiones. Tenga en cuenta que para crear una tarea de reparación, deben seleccionarse primero una o más definiciones de seguridad reparables.

•Recopilar información histórica: le permite crear una tarea que recopile los conteos rastreados y detectados (durante una cantidad especificada de días) que pueden utilizarse para generar informes. También puede crear y configurar una tarea programada que realice la misma acción.

•![]() Configurar ajustes: Incluye una lista desplegable donde puede seleccionar el tipo de ajustes que desea configurar, cambiar o actualizar:

Configurar ajustes: Incluye una lista desplegable donde puede seleccionar el tipo de ajustes que desea configurar, cambiar o actualizar:

•Configuración del agente: permite crear, modificar, copiar y eliminar configuraciones de agentes. Las configuraciones de agente determinan si se muestra el rastreador de seguridad en los dispositivos durante su ejecución, las opciones de reinicio, la interacción con el usuario y los tipos de contenido rastreados.

•Configuración del grupo Definición: le permite crear, modificar, copiar y eliminar la configuración del grupo Definiciones para automatizar las descargas de contenidos de seguridad.

•Configuración de alertas: le permite configurar las alertas de seguridad global.

•Configuraciones del servidor central: Le permite administrar resultados de rastreo, corregir automáticamente las preferencias de reintento y resumir la configuración del servidor central.

•Permisos: Le permite ver los permisos de la consola de Parches y cumplimiento del usuario actual. También puede ajustar el modo en que la consola interpreta los permisos de "modificar" y "modificar público".

•Administrar etiquetas: le permite crear, editar y eliminar etiquetas para reorganizar el contenido de parches.

Para definiciones seleccionadas: comportamiento predeterminado: deshabilitado por defecto. Se activa cuando el cliente selecciona uno o varios parches.

Reglas de las definiciones seleccionadas: deshabilita las reglas definidas en los parches seleccionados.

Reglas que las definiciones seleccionadas reemplazan: deshabilita cualquier regla que sea reemplazada por los parches seleccionados.

Todas las reglas reemplazadas: Deshabilita todas las reglas actuales que han sido reemplazadas por definiciones más recientes.

Todas las reglas reemplazadas que tengan más de X días: puede elegir deshabilitar las reglas reemplazadas que sean anteriores a un número especificado de días (de 1 a 365).

Ocultar detalles: cuando se habilita, se ocultará la información detallada sobre reglas reemplazadas. Solo se mostrará el progreso general de finalización, simplificando la vista.

Para obtener más información, consulte Cómo gestionar parches reemplazados en Gestor de Parches y Legalidad.

•Mostrar tablero en una ventana distinta: Abre el tablero de Parches y cumplimiento, lo que le permite ver y organizar los gráficos que muestran la información de parches.

•Importar definiciones: Permite importar un archivo XML que contenga definiciones personalizadas.

•Exportar definiciones: permite exportar una definición personalizada como archivo XML.

•Información de rastreo: Le permite ver información detallada sobre actividades de parches y cumplimiento y de estado, por categorías, tales como rastreos recientes y severidad de definiciones, de todos los dispositivos administrados.

•Equipos que no cumplen: enumera los dispositivos que se rastrearon para comprobar el cumplimiento con la política predefinida de seguridad de cumplimiento (según el contenido del grupo Cumplimiento) y que se determinó que no están en buen estado o que no cumplen.

•Actualizar: actualiza el contenido del grupo seleccionado.

•Agregar: según la selección que se haya realizado en el árbol, crea un nuevo gráfico, una definición personalizada o una etiqueta. Si el elemento seleccionado en el árbol tiene permiso para crear una definición personalizada, la agregará. Si se selecciona Parches y cumplimiento, agregará un nuevo gráfico. Si se selecciona Etiquetas, se creará una nueva etiqueta.

•Propiedades: Muestra las propiedades del gráfico, grupo o definición seleccionado.

•Eliminar elementos seleccionados: elimina los elementos seleccionados de la base de datos central.

•Purgar las definiciones de parches y cumplimiento: le permite especificar las plataformas e idiomas cuyas definiciones desea eliminar de la base de datos del servidor central. Sólo un Administrador de Ivanti puede llevar a cabo esta operación.

•Desactivar regla reemplazada: Le permite seleccionar cómo desea manejar las reglas reemplazadas. Las reglas reemplazadas son reglas que se sustituyen por otras definiciones del entorno.

•Ayuda: Abre la ayuda en línea en la sección de Parches y cumplimiento.

Todos los elementos (definiciones en la vista del árbol)

Todos los elementos (definiciones en la vista del árbol)

El objeto raíz de la vista de árbol contiene todos los tipos de seguridad, como vulnerabilidades, spyware, amenazas de seguridad, aplicaciones bloqueadas y definiciones personalizadas.

El objeto Todos los tipos contiene los siguientes subgrupos:

•Rastrear: (para el tipo Aplicaciones bloqueadas, este grupo se llama Bloquear). enumera todas las definiciones de seguridad que se buscan cuando el rastreador de seguridad se ejecuta en los dispositivos administrados. En otras palabras, si una definición se incluye en este grupo, formará parte de la siguiente operación de rastreo; de lo contrario, no formará parte del rastreo.

De forma predeterminada, las definiciones recogidas se agregan al grupo Rastrear durante una actualización de contenido. (IMPORTANTE: las aplicaciones bloqueadas se agregan de forma predeterminada al grupo No asignadas.)

Rastrear es uno de los tres estados posibles para una definición de seguridad, junto con No rastrear y No asignada. Como tal, una definición sólo puede residir en uno de esos tres grupos a la vez. La definición puede ser Rastrear, No rastrear o No asignada y se identifica con un icono único para cada estado (icono de signo de interrogación [?] para No asignada, icono de X roja para No rastrear y el icono de vulnerabilidad normal para Rastrear. Al mover una definición de un grupo a otro se cambia su estado automáticamente.

Al mover definiciones al grupo Rastrear (haciendo clic y arrastrando una o más definiciones desde otro grupo, exceptuando el grupo Detectadas), puede controlar la naturaleza y el tamaño específicos de la siguiente exploración de seguridad en dispositivos de destino.

CAUTION: Mover definiciones desde el grupo Rastrear

Cuando se desplazan definiciones desde el grupo Rastrear al grupo No rastrear, la información sobre la que los dispositivos explorados detectaron las definiciones se elimina de la base de datos central y no vuelve a estar disponible en los cuadros de diálogo Propiedades de la definición ni en el de Información de seguridad y revisiones del dispositivo.

•Detectada: enumera todas las definiciones detectadas en todos los dispositivos incluidos en el último rastreo de seguridad. El contenido de este grupo se acumula basándose en todos los rastreos de seguridad que se ejecutan en su red. Las definiciones se eliminan del grupo sólo al repararlas correctamente, al eliminarlas del grupo de Rastreo ejecutando luego un nuevo rastreo, o al eliminarlas realmente del dispositivo afectado.

La lista Detectadas está compuesta de todas las definiciones de seguridad detectadas que se han encontrado en la exploración más reciente. Las columnas Rastreado y Detectada son útiles a la hora de mostrar cuántos dispositivos se rastrearon y en cuántos de esos dispositivos se detectó la definición. Para ver específicamente qué dispositivos presentan una definición detectada, haga clic con el botón derecho del ratón en el elemento y seleccione Equipos afectados.

Observe que también puede ver información específica de dispositivos haciendo clic con el botón derecho en un dispositivo de la vista de red y, a continuación, haciendo clic en Seguridad y Revisiones > Información de seguridad y revisiones.

Sólo puede mover definiciones del grupo Detectadas a los grupos No asignadas o No rastrear.

Observe que además de tener activadas la reglas de detección de una definición, el archivo ejecutable de revisión que le correspondiera debe descargarse también a un depósito local de revisiones en la red (normalmente el servidor central) para poder efectuar la reparación. El atributo Descargado indica si se ha descargado la revisión asociada a la regla.

•No rastrear: (Para el tipo Aplicaciones bloqueadas, este grupo se llama No Bloquear) Enumera todas las definiciones que no se buscan la próxima vez que el rastreador se ejecuta en los dispositivos. Tal y como se indicó anteriormente, si hay una definición en este grupo, no puede estar también en el grupo Rastrear o No asignadas. Puede mover definiciones a este grupo para eliminarlas temporalmente de un rastreo de seguridad.

•No asignadas: enumera todas las definiciones que no pertenecen a los grupos Rastrear o No rastrear. El grupo No asignadas es esencialmente un área de espera para definiciones recopiladas hasta que decida si desea buscarlas o no.

Para mover las definiciones, arrastre una o más desde el grupo No asignadas al grupo Rastrear o al grupo No rastrear.

También se pueden agregar nuevas definiciones al grupo No asignadas durante una actualización de un contenido mediante la selección de la opción Colocar nuevas definiciones en el grupo No asignadas del cuadro de diálogo Descargar actualizaciones.

•Ver por producto: enumera todas las definiciones organizadas en subgrupos de productos específicos. Estos subgrupos le ayudan a identificar las definiciones por su categoría de producto pertinente.

•Ver por proveedor: enumera todas las definiciones organizadas en subgrupos de productos específicos. Estos subgrupos le ayudan a identificar las definiciones por su categoría de proveedor pertinente.

Puede utilizar estos subgrupos de producto para copiar definiciones en el grupo de Rastrear para explorar productos específicos o copiarlas en un grupo personalizado (ver a continuación a fin de realizar una reparación en un grupo de productos de una sola vez).

Las definiciones pueden copiarse desde un grupo de producto a Rastrear, No rastrear o No asignadas, o a cualquier grupo personalizado definido por el usuario. Pueden residir en una plataforma, un producto y varios grupos personalizados simultáneamente.

Grupos

Grupos

Un grupo le permite llevar a cabo acciones, como un rastreo dirigido, una tarea de reparación o una consulta, para un grupo de definiciones específico. Por ejemplo, puede escoger establecer un grupo Listo para reparar que contenga parches que se hayan probado y estén listos para aplicarse.

Una definición puede pertenecer a más de un grupo simultáneamente. Cuando se agrega una definición a un grupo, no se cambia el estado en la carpeta Rastrear o No rastrear. No obstante, puede llevar a cabo acciones para ese grupo, que moverán la definición.

El objeto Grupos contiene los siguientes subgrupos predeterminados:

•Grupos personalizados: enumera los grupos que se crearon y las definiciones que contienen. Mis grupos personalizados ofrece una manera de organizar las definiciones de seguridad de la forma que desee.

Para crear un grupo personalizado, haga clic con el botón derecho en Mis grupos personalizados (o en un subgrupo) y, a continuación, haga clic en Grupo nuevo.

Para agregar definiciones a un grupo personalizado, haga clic y arrastre una o más de ellas desde cualquiera de los otros grupos de definiciones. O bien, puede hacer clic con el botón derecho en un grupo personalizado y luego seleccionar Agregar Definición.

•Grupos predefinidos: presenta una lista de los grupos predefinidos de definición de vulnerabilidades como lo defina la suscripción de contenido de Ivanti® Endpoint Security para Endpoint Manager. Por ejemplo, este grupo podría contener las definiciones publicadas por la industria, como los Primeros 20 SANS, que corresponden a las 20 primeras definiciones de vulnerabilidad identificadas y publicadas por Microsoft.

•Alerta: muestra una lista de todas las definiciones que generarán un mensaje de alerta la próxima vez que se ejecute el rastreador de seguridad en los dispositivos.

•Cumplimiento: muestra una lista de todas las definiciones que se utilizan para determinar si un dispositivo tiene un estado apropiado o no. Las definiciones y los archivos de revisiones asociados que contiene el grupo Cumplimiento se copian en un servidor de reparaciones particular, el cual rastrea dispositivos, determina el cumplimiento o la falta de éste y puede reparar los dispositivos que no cumplen para que obtengan acceso completo a la red empresarial. Cuando se ejecuta un rastreo de cumplimiento con el botón Crear una tarea, ésta utiliza las definiciones de este grupo.

Etiquetas

Etiquetas

Las etiquetas son una manera de organizar definiciones. Una definición puede tener varias etiquetas asociadas. Cree un filtro o consulta para ver los detalles de las definiciones que se han etiquetado.

No se llevan a cabo acciones según las etiquetas. Si desea organizar las definiciones y luego llevar a cabo acciones según los grupos, utilice un grupo en lugar de una etiqueta. Un proyecto de resumen puede editar las etiquetas asociadas con una definición, pero no lleva a cabo acciones según el estado de la etiqueta.

Gestione las etiquetas haciendo clic en Configurar ajustes > Administrar etiquetas.

Reglas de detección

Reglas de detección

El objeto Reglas de detección sólo aparece en el árbol cuando ha seleccionado Vulnerabilidad o Definición personalizada como tipo. Este objeto muestra las reglas de detección asociadas con las definiciones.

IMPORTANT: Tipos de definición de seguridad que usan reglas de detección

Estas reglas definen las condiciones específicas (de sistema operativo, aplicación, archivo o registro) que la definición de vulnerabilidad debe buscar para detectar riesgos en los clientes rastreados. Las definiciones (es decir, tipos de contenido) que utilizan reglas de detección incluyen vulnerabilidades y definiciones personalizadas. El spyware y las aplicaciones bloqueadas no emplean reglas de detección.

El grupo Reglas de detección contiene los siguientes subgrupos:

•Rastrear: enumera todas las reglas de detección que están activadas para el rastreo de seguridad de los dispositivos. Las reglas de detección se agregan automáticamente a esta lista cuando se actualiza el contenido de parches.

•No rastrear: enumera todas las reglas de detección que están desactivadas para el rastreo de seguridad en los dispositivos. Algunas definiciones tienen más de una regla de detección. Desactivando una regla de detección, puede asegurarse de que no se utilizará para rastrear. Esto puede simplificar un rastreo de seguridad sin volver a definir la vulnerabilidad.

•Ver por producto: enumera las reglas detectadas de las vulnerabilidades conocidas, organizadas en subgrupos de productos específicos. Estos subgrupos le ayudan a identificar las reglas de detección por su categoría de producto pertinente.

Puede utilizar los subgrupos de productos para realizar operaciones de grupo.

NOTE: Para obtener más información sobre el tablero de resultados, consulte Editor del tablero de resultados.