Ayuda del cliente de Endpoint Security

Utilice la aplicación Ivanti Endpoint Security para monitorizar y administrar la actividad de Endpoint Security de su equipo. Para abrir la aplicación de Endpoint Security, haga doble clic sobre el icono en el área de notificaciones de la barra de tareas de Windows.

Endpoint Security incluye los componentes siguientes:

- Control de aplicaciones: monitoriza la actividad de software y previene la ejecución del software dañino.

- Dispositivos permitidos: evita que se ejecuten los programas que no están permitidos en la lista.

- Firewall: le protege de las conexiones no autorizadas a la red.

- Control de dispositivos: monitoriza y restringe el acceso a dispositivos adjuntos. Las restricciones se pueden colocar en conexiones inalámbricas, en unidades USB, etc.

Según la configuración que haya llevado a cabo el administrador de Ivanti para Endpoint Security, es posible que algunos componentes estén deshabilitados.

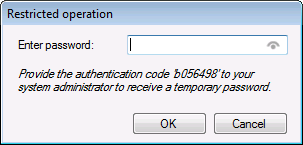

Si tiene autorización de un administrador de Ivanti con derechos de Endpoint Security, también podrá utilizar la aplicación de Endpoint Security para habilitar/deshabilitar y personalizar la configuración de los componentes de Endpoint Security. Si el administrador no le ha autorizado, puede utilizar la aplicación para ver la configuración e información de Endpoint Security. Los usuarios no administradores también pueden solicitar el acceso a una operación restringida si proporcionan un código de autenticación único de un administrador, que se encuentra en el cuadro de diálogo de contraseña de Operación restringida.

Para obtener información acerca del uso de las operaciones restringidas, consulte la ayuda online de Ivanti® Endpoint Manager.

Uso de Endpoint Security

Utilice Endpoint Security para llevar a cabo las siguientes acciones:

- Ver el estado de protección de los componentes de Endpoint Security (vista de inicio)

- Ver la actividad del programa (vista de informes, Actividad del programa)

- Ver las aplicaciones de inicio (vista de informes, Aplicaciones de inicio)

- Ver la lista de archivos de confianza de Ivanti (vista de informes, Lista de archivos de confianza)

- Ver el registro de actividad detallada de Endpoint Security del equipo (vista de informes, Actividad detallada)

- Instalar un programa autorizado

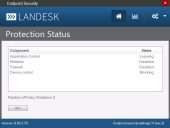

Ver el estado de protección de los componentes de Endpoint Security

El botón de inicio de Endpoint Security muestra el estado de protección actual para los componentes Endpoint Security. El estado se actualiza automáticamente cuando se cambia y puede ser uno de los siguientes:

- Bloqueo: las violaciones de seguridad se bloquean y se informa de ellas.

- Deshabilitado: componente desactivado.

- Aprendizaje: las violaciones de seguridad se permiten y se aprenden.

- Histórico: las violaciones de seguridad se permiten y se informa de ellas.

Si hace clic en el botón Ver, se abre el registro de actividad detallado de Endpoint Security, donde puede ver las violaciones de política y otras actividades.

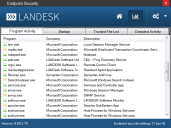

Ver actividad de programa

la pestaña de informes de la Actividad de programa muestra los programas que se están ejecutando actualmente, el nombre del programa, la empresa que lo desarrolló y una descripción del archivo, si está disponible. El icono de color que hay junto a cada programa indica los permisos del proceso:

- Rojo: el programa no tiene permisos ni restricciones de Endpoint Security y por tanto se ejecuta sin restricciones.

- Amarillo: el programa tiene algunas restricciones de permisos de Endpoint Security. Consulte la información de permisos para obtener más información.

- Verde: el programa tiene todos los permisos de Endpoint Security y se ejecuta sin restricciones.

Si hace clic con el botón derecho sobre el programa, podrá hacer lo siguiente:

- Haga clic en Detalles para ver los ajustes de Endpoint Security que afectan al programa. Los usuarios con derechos de administración de Endpoint Security pueden modificar los permisos del programa y agregar o modificar los programas de la lista de archivos de confianza. Los cambios que se llevan a cabo aquí sólo afectan al proceso seleccionado. Por ejemplo, si hay dos procesos de notepad.exe, si se modifican los permisos de uno, el otro no se verá afectado. Si realiza cambios y no selecciona Agregar a la lista local de archivos de confianza, los cambios serán temporales y sólo durarán hasta que termine el programa seleccionado.

- Haga clic en Terminar para forzar la detención de un programa (sólo para administradores de Endpoint Security). Para evitar pérdidas de datos, haga esto sólo con programas que no respondan y cuando no haya otra manera de apagarlos.

- Haga clic en Notificar para cambiar entre estados de notificación. Cuando se habilita (por defecto), las violaciones de Endpoint Security involucradas en ese programa activarán una ventana emergente en el área de notificaciones de Windows en la barra de tareas. Si no desea ver estas ventanas emergentes de un programa, deshabilite esta opción. Cuando está deshabilitada, las violaciones seguirán registrándose.

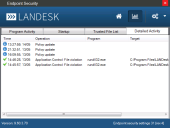

Ver aplicaciones de inicio

La pestaña de registro de Inicio muestra una vista de árbol que categoriza los objetos de inicio por tipo. Esta lista se actualiza en tiempo real. Las categorías incluyen:

- Objetos del explorador: Internet Explorer/ActiveX plugins

- Carpetas de inicio: carpetas de inicio de Windows

- Archivos de inicio: archivos INI

- Registro de inicio: varias ubicaciones de registro que permiten la ejecución del programa

- Tarea programada: Entradas en c:\windows\tasks

- Servicios: Entradas en HKLM\SYSTEM\CurrentControlSet\Services

Si hace clic con el botón derecho sobre un elemento, podrá ver su información. El campo Fecha muestra cuándo se agregó un elemento de inicio. Las fechas sólo están disponibles para aquellos elementos de inicio que se agregaron después de instalar Endpoint Security.

Si su administrador de Ivanti le da permiso, también podrá habilitar/deshabilitar elementos de inicio.

Ver la lista de archivos de confianza de Ivanti

La pestaña de informes de la Lista de archivos de confianza muestra los archivos de la lista de archivos de confianza que ha configurado el administrador. Los archivos de la lista son de confianza y pueden omitir las restricciones de control de aplicaciones. Esta lista se actualiza en tiempo real. Los administradores de Ivanti pueden agregar entradas a la lista de archivos de confianza del servidor central. Otras modificaciones a la lista de archivos de confianza del servidor central deben realizarse en la consola de Endpoint Security para Endpoint Manager. Todos los demás cambios que lleve a cabo aquí son locales en su equipo.

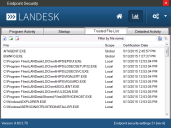

Ver el registro de actividad detallada de Endpoint Security del equipo

El informe de Actividad detallada muestra los eventos de registro de Endpoint Security y las violaciones de seguridad.

Si hace clic con el botón derecho sobre un evento, podrá hacer lo siguiente:

- Notificar violaciones: si está desmarcada, Endpoint Security no mostrará las notificaciones cuando el proceso genere una violación (el proceso se seguirá bloqueando).

- Aprender globalmente: agregue los permisos necesarios a la lista de archivos de confianza del servidor central, para que el proceso no reciba una alerta la próxima vez (requiere contraseña).

- Aprender localmente: agregue los permisos necesarios a la lista de archivos de confianza del servidor local, para que el proceso no reciba una alerta la próxima vez (requiere contraseña).

- Solicitar excepción: envíe una solicitud al administrador solicitando que agregue este archivo a la lista de archivos de confianza del servidor central.

Instalar un programa autorizado

Los usuarios con derechos de administración de Endpoint Security pueden utilizarlo para instalar un programa autorizado. Si abre el menú de ajustes y hace clic en Instalar programa autorizado, se abrirá un explorador de archivos donde podrá seleccionar el ejecutable del instalador del programa. La instalación de un programa de este modo hace lo siguiente:

- El programa seleccionado no estará bloqueado

- Los procesos secundarios no estarán bloqueados

- Los archivos ejecutables que cree este programa o los procesos secundarios tendrán permiso para ejecutarse y se podrán agregar al inicio del sistema.