Recherche de vulnérabilités par noms CVE

Correctif et conformité prend en charge la norme d'appellation CVE (Common Vulnerabilities and Exposures, Vulnérabilités et expositions courantes). Vous pouvez rechercher une vulnérabilité téléchargée par son nom CVE. Vous pouvez également afficher les noms CVE associés à une vulnérabilité spécifique.

Qu'est-ce que CVE ?

CVE est l'abréviation de Common Vulnerabilities and Exposures (Vulnérabilités et expositions courantes), initiative commune de plusieurs entreprises de technologie de sécurité de pointe. Elle vise à compiler et tenir à jour une liste standardisée des noms des vulnérabilités et autres expositions de sécurité des informations. La norme d'appellation CVE facilite la recherche, l'accès et le partage de données dans les bases de données de vulnérabilités et les outils de sécurité.

Compatibilité Ivanti avec la norme d'appellation CVE

Les produits Ivanti (Endpoint Manager, Endpoint Security pour Endpoint Manager et Patch Manager, notamment) prennent entièrement en charge la norme CVE.

Lorsque vous téléchargez des mises à jour des définitions de vulnérabilité, elles incluent les noms CVE. En outre, la définition de vulnérabilité inclut un lien hypertexte vers le site Web du dictionnaire CVE, qui contient les dernières informations de version CVE.

Recherche de vulnérabilités par noms CVE

Correctif et conformité vous permet de rechercher des vulnérabilités par leur nom CVE et d'afficher les détails CVE d'une vulnérabilité spécifique.

Pour trouver des définitions de vulnérabilités de sécurité en utilisant les noms CVE

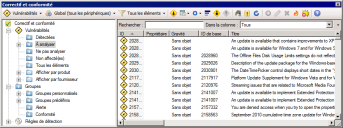

1.Dans la fenêtre de l'outil Correctif et conformité, sélectionnez Vulnérabilités dans la liste déroulante Type. Une liste complète des définitions de vulnérabilités téléchargées s'affiche.

2.Entrez le nom CVE (ID CVE) dans le champ Rechercher, sélectionnez Tout ou ID CVE dans la liste Dans la colonne, puis cliquez sur le bouton Rechercher. (Vous pouvez entrer tout l'ID CVE, y compris le préfixe cve- (ou autant que possible), puis rechercher le référentiel de sécurité téléchargé pour trouver les vulnérabilités correspondantes.)

3.Si le système détecte une vulnérabilité pour laquelle il existe un ID CVE correspondant dans le référentiel de vulnérabilités que vous avez téléchargé, cette vulnérabilité s'affiche dans la liste.

4.Cliquez avec le bouton droit sur la vulnérabilité pour accéder aux options disponibles dans son menu contextuel.

Pour trouver des noms CVE pour les définitions de vulnérabilités de sécurité téléchargées

1.Dans Correctif et conformité, sélectionnez Vulnérabilités ou Tous les types dans la liste Type. Une liste des définitions téléchargées s'affiche. (Si la colonne des données ID CVE a été sélectionnée, vous pouvez afficher les ID CVE dans la liste d'éléments. Pour configurer les colonnes, cliquez avec le bouton droit sur une barre de titre de colonne, sélectionnez Colonnes, et assurez-vous que la colonne ID CVE est dans la liste Colonnes sélectionnées.)

2.Double-cliquez sur une définition de vulnérabilité (ou cliquez avec le bouton droit sur la définition et sélectionnez Propriétés) pour ouvrir sa boîte de dialogue Propriétés.

3.Cliquez sur la page Description.

4.Si la vulnérabilité sélectionnée a un nom CVE, il apparaît dans la liste ID CVE. Certaines vulnérabilités peuvent disposer de plusieurs noms CVE, auxquels vous pouvez accéder en parcourant la liste.

5.Pour accéder à la page Web associée à un ID CVE spécifique, cliquez sur le lien Plus d'informations pour ID CVE. Le site Web CVE fournit des informations détaillées sur chaque vulnérabilité dotée d'un nom CVE, y compris son état actuel auprès du volet CVE (Entrée approuvée ou Candidat en cours d'investigation).