Segurança baseada no certificado de cliente

Ivanti® Endpoint Manager usa um modelo de segurança baseado em certificado do cliente para dispositivos Windows. Quando este modelo de segurança estiver ativo, apenas dispositivos com certificados válidos poderão descriptografar dados protegidos do servidor-núcleo.

Depois que a segurança baseada no certificado do cliente estiver habilitada, ela não poderá ser desabilitada.

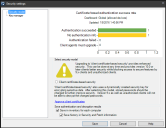

A caixa de diálogo Configurações de segurança (Configurar > Segurança) inclui um gráfico que mostra a taxa de sucesso da autenticação baseada em certificados para dispositivos gerenciados. Quando os dispositivos gerenciados tentam um conexão segura com servidor-núcleo ou quando o scanner de segurança (vulscan.exe) é executado, os resultados de conexão são salvos no inventário do dispositivo.

Os dispositivos não em um estado de Autenticação bem-sucedida não serão gerenciáveis totalmente depois que o novo modelo de segurança estiver habilitado. Geralmente, são agentes de dispositivo anteriores que fazem com que os dispositivos estejam em outros estados.

O gráfico na caixa de diálogo resume os resultados de tentativa de conexão:

- Autenticação bem-sucedida: o dispositivo tem agentes da versão 2016, está conectado com segurança e pronto para o novo modelo de segurança. Idealmente, todos os dispositivos estão aqui.

- Nenhuma informação sobre autenticação: o dispositivo não tentou uma conexão segura ou o scanner de segurança não ainda não informou ao núcleo os resultados de conexão. Observe que se o servidor-núcleo não tiver agentes instalados, o núcleo aparecerá nesta lista e tudo bem.

- Falha na autenticação: o dispositivo tentou autenticar e não conseguiu por alguma razão. Geralmente, isso acontece porque o dispositivo não recebeu a aprovação do certificado do cliente (Configurar > Gerenciar o acesso para cliente), como discutido na próxima seção.

- Os agentes-cliente devem ser atualizados: o dispositivo não pode autenticar porque está executando agentes antigos (9.x).

Clicar duas vezes nos itens no gráfico para exibir os dispositivos associados na tela de rede. A consulta gerada dinamicamente para um item em que você clicou duas vezes aparece em Consultas > Minhas Consultas > Consultas geradas pelo gráfico. Você pode usar essa tela para um direcionamento mais fácil ou para solução de problemas de dispositivos.

Mais detalhes de conexão podem estar disponíveis no inventário do dispositivo em Gerenciamento Ivanti > Segurança baseada no certificado do cliente > Status de autenticação.