应用程序行为脚本阻止

文件保护原则可以阻止最常见的端点遭受恶意软件或勒索软件感染的方式,例如当用户被诱骗(通常通过钓鱼电子邮件)打开附件或从 Internet 下载包含恶意软件的文件时。 用户被诱骗打开的这些文件大多数为已知类型,如包含宏的 Word 文档、JS (JavaScript) 文件及其他脚本类型。

使用文件保护规则,您可以设置规则阻止用户使用 .JS 文件及其他脚本(请注意这不会限制用户使用其浏览器中的 JavaScript)。 通过阻止脚本使用(大多数用户不需要使用),可以消除大部分此类型的攻击矢量。

可能用户不需要在其计算机中运行脚本;但是,在某些情况下合法的第三方应用程序可能需要运行脚本。 因此,建议您在学习模式下(即将应用程序行为模式设置为学习)开始使用文件保护规则。 在此模式下,EPS 代理将会了解哪些应用程序正在运行脚本,因此在您更改为阻止模式后将不会阻止其使用。

例如,通过使用文件保护规则可以配置以下规则:不允许 WSCRIPT 和 CSCRIPT 运行 *.JS 文件。 强制执行此功能后,用户将不能使用 Microsoft 脚本引擎 (WSCRIPT/CSCRIPT) 来运行 .JS 文件。 请确认启用“允许受信任的文件绕过规则”选项来绕过某些应用程序的此保护功能,这包括在学习期间使用 WSCRIPT 运行 .JS 文件所搜寻到的应用程序。

执行链和 Internet 源阻止

2017.1 的文件保护规则中添加了两个新选项,有助于阻止用户运行浏览器或邮件应用程序中的脚本,即使脚本已下载至 zip 文件中也不例外。

- 如果进程位于执行链中则应用

- 仅应用至从 Internet 下载的文件

启用如果进程位于执行链中则应用选项时,受监控程序可为“执行链”中的任何程序。例如,如果用户运行 Chrome 并打开通过 Chrome 下载的 .JS 文件(即,用户在通过 Chrome 下载 .JS 文件后双击此文件),则执行链将为 Chrome > WSCRIPT > .JS。 启用此选项时,“受监控的程序”可能为 Chrome,而“受保护的文件”可能为 *.JS。 这将确保阻止 Chrome 中运行的任何 JS 文件。

在 2017.1 中有一个新的即用文件保护规则,可用于阻止浏览器或邮件应用程序中的脚本执行。 此规则可阻止所定义的一组浏览器和邮箱运行 CMD、CSCRIPT、WSCRIPT 和 PowerShell。 这将会阻止任何通过浏览器或邮件应用运行脚本尝试(这仅适用于在浏览器“外部”运行的脚本,而不是作为网站的一部分在浏览器内运行的 JavaScript)。

有一个常见情况,当脚本封装到 zip 文件中且用户使用本地 Windows ZIP 解压器(而非第三方应用)解压 zip 文件后,如果进程位于执行链中则应用将不会阻止脚本执行。 但是,如果用户使用 WINZIP 打开附件 zip 文件,然后运行 zip 文件内的脚本,此规则将会阻止此文件。

要解决上述问题,可使用第二个选项仅应用至从 Internet 下载的文件。 默认情况下,浏览器所下载的每个文件都会被浏览器标记为“从 Internet 下载”。即使复制此文件时仍会保留此标记(请注意此标记仅适用于 NTFS 文件系统中的文件)。 启用此选项时,此规则仅适用于已启用此标记的文件。

一个新的即用规则使用此功能来阻止浏览器从 Internet 下载的文件执行脚本(“阻止访问已下载的脚本”)。 用户从 Internet 下载 zip 文件时,如果 zip 文件包含脚本(.BAT、.CMD、.JS、.VBS),将会阻止执行脚本,即使已使用本地 Windows zip 应用程序解压此 zip 文件或者此文件已保存到磁盘并随后解压也不例外。

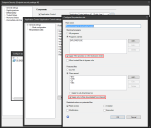

在文件保护规则中启用执行链或 Internet 源选项

- 单击工具 > 安全和遵从性 > 代理设置。

- 在代理设置 > 我的代理设置 > 安全 > 端点安全下的树中,右键单击新建或双击现有配置。

- 在默认策略页面,选择要修改和编辑的应用程序控制设置。

- 在文件保护规则页面中,修改或添加所需的规则。

- 您将会在规则配置页面中看到如果进程位于执行链中则应用选项和仅应用至从 Internet 下载的文件选项。