Supervisar y controlar las aplicaciones permitidas

Licencia: Silver

Para controlar qué aplicaciones están instaladas en los dispositivos, se crea una política de Aplicaciones permitidas. Esta política también es compatible con las aplicaciones internas macOS con marca registrada de MobileIron Packager (MIP). La política contiene la siguiente información:

- Aplicaciones de la lista de permitidos

applications that are allowed on a device. A device that has other apps installed is considered out of compliance.

applications that are allowed on a device. A device that has other apps installed is considered out of compliance.

- Aplicaciones de la lista de bloqueados

applications that are not approved for installation on a device. A device that has any of these apps installed is considered out of compliance.

applications that are not approved for installation on a device. A device that has any of these apps installed is considered out of compliance.

- aplicaciones obligatorias

applications that must be installed on a device. A device that is missing any of these apps is considered out of compliance.

applications that must be installed on a device. A device that is missing any of these apps is considered out of compliance.

- medidas de cumplimiento

automated responses to a device that violates rules for managed devices.

automated responses to a device that violates rules for managed devices.

Si una aplicación es obligatoria y además está en la lista de permitidos, prevalece la evaluación de la aplicación frente a la lista obligatoria. Por ejemplo, si una aplicación A1 está presente tanto en la lista de aplicaciones obligatorias como en la lista de bloqueados, entonces la evaluación de la política de aplicaciones para este dispositivo funcionará del siguiente modo:

- El dispositivo se considerará cumplidor si A1 está instalado en el dispositivo.

- El dispositivo se considerará no cumplidor si A1 no está instalado en el dispositivo.

Dispositivos compatibles

- Android 4.2 o versiones más recientes compatibles

- iOS 8.0 o versiones más recientes compatibles

- macOS 10.12 o versiones más recientes compatibles

Requisitos previos

- La configuración de privacidad asignada a un dispositivo debe permitir la obtención de información de aplicaciones para que la política de aplicaciones permitidas funcione correctamente. Compruebe las configuraciones de privacidad asignadas a los dispositivos en los que aplicará la política de Aplicaciones permitidas.

Si no está seguro de las configuraciones que se ven afectadas:

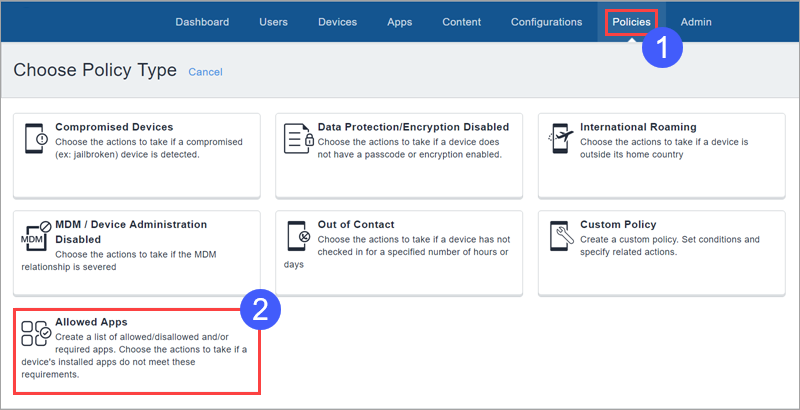

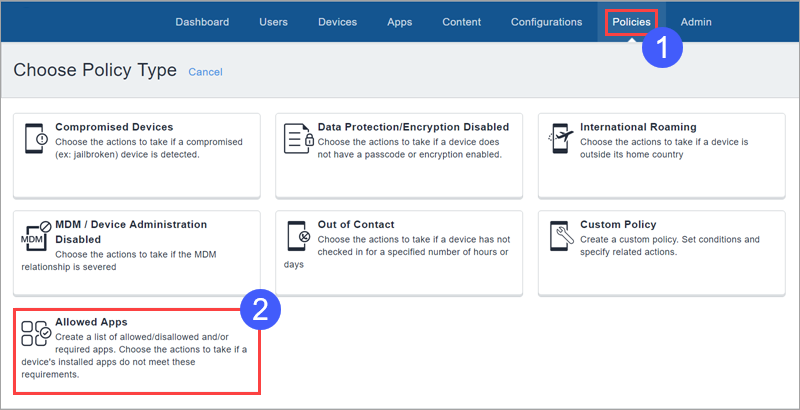

- Vaya a Políticas.

- Haga clic en Aplicaciones permitidas.

- En Configuraciones de privacidad, fíjese en las configuraciones que hay que editar.

- Vaya a Configuraciones.

-

Para cada configuración de privacidad que haya anotado:

- Seleccione la configuración.

- Haga clic en Editar.

- En Recopilar inventario de aplicaciones, seleccione Para todas las aplicaciones del dispositivo.

- Haga clic en Hecho.

Crear una Política de aplicaciones permitidas

Requisitos previos

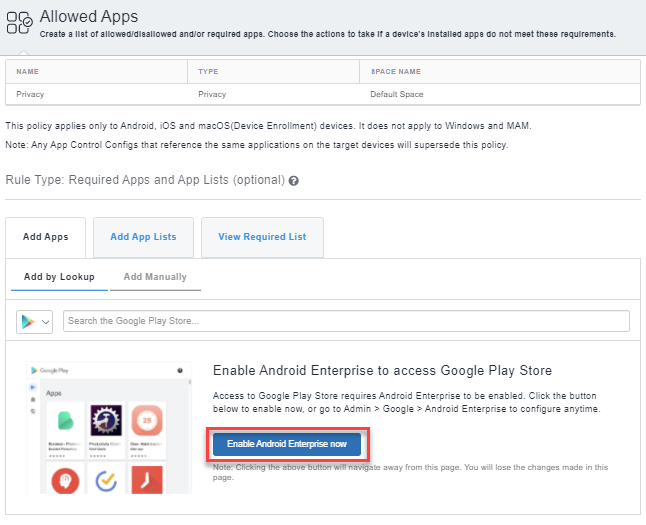

- Habilitar Android Enterprise para acceder a Google Play Store y añadir nuevas aplicaciones a la política de aplicaciones permitidas.

Procedimiento

- Vaya a Políticas y haga clic en +Añadir.

- Haga clic en Aplicaciones permitidas.

- En el campo Nombre, introduzca un nombre para esta política.

- En el campo Descripción, escriba texto opcional que explique la finalidad de la política.

- Haga clic en Añadir por búsqueda para buscar y elegir aplicaciones desde la App Store o App Catalog.

Asegúrese de habilitar Android Enterprise para acceder a la Google Play Store.

- Haga clic en Añadir manualmente para elegir aplicaciones introduciendo la Id. del paquete para aplicaciones del sistema Android, iOS o macOS.

- Seleccione la pestaña Añadir listas de aplicaciones y, a continuación, seleccione las listas de aplicaciones necesarias deseadas.

- Utilice los campos resultantes para seleccionar las aplicaciones obligatorias o las listas de aplicaciones.

- Haga clic en Siguiente.

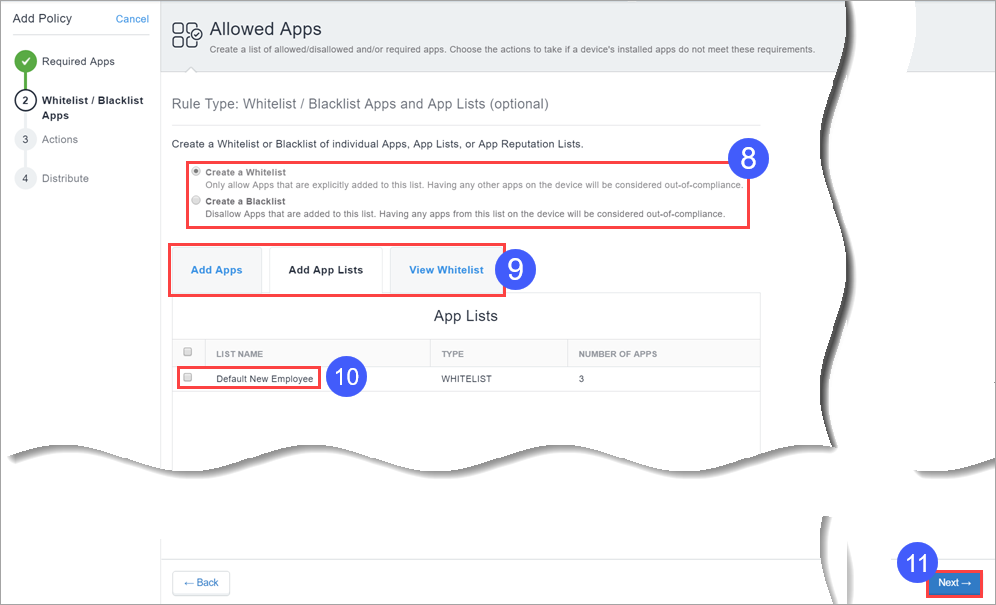

- Seleccione si desea crear una lista de permitidos o una lista de bloqueados.

- Utilice la sección Aplicaciones de la lista de permitidos/lista de bloqueados y listas de aplicaciones para seleccionar las aplicaciones y las listas de aplicaciones.

- Seleccione la pestaña Añadir listas de aplicaciones y, a continuación, seleccione las listas de aplicaciones deseadas.

- Utilice los campos resultantes para seleccionar las aplicaciones obligatorias o las listas de aplicaciones.

- Haga clic en Siguiente.

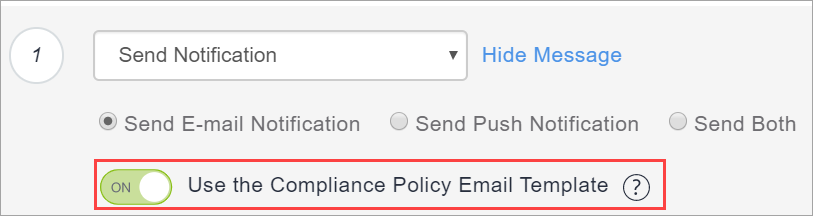

- Seleccione las medidas a tomar cuando un dispositivo infrinja el cumplimiento:

- Active la opción Utilice la plantilla de correo electrónico de la política de cumplimiento para insertar el mensaje que configure aquí en la plantilla de correo electrónico de notificación de la política que habrá configurado como se describe en Personalización de una plantilla de correo electrónico en Cómo personalizar las plantillas de correo electrónico. Consulte Configuración y uso de los correos electrónicos de notificación de cumplimiento de políticas para obtener información general.

- Puede personalizar los mensajes incluyendo variables de sustitución opcional con el fin de ofrecer a los destinatarios más detalles acerca de las infracciones de políticas y otra información relevante. Esto proporciona a los usuarios de dispositivos no cumplidores información relevante acerca de la infracción de políticas para que puedan tomar medidas adecuadas para remediarlo. Haga clic en los siguientes tipos de atributos para mostrar la lista completa de variables:

- Atributos de políticas como ${BlockedlistAppsInViolation}, ${requiredAppsInViolation}, y ${AllowlistAppsInViolation}.

- Atributos de usuario como ${sAMAccountName}, ${userCN} y ${userEmailAddressDomain}.

- Atributos de dispositivo como ${deviceClientDeviceIdentifier}, ${deviceIMEI} y ${deviceModel}.

- Puede utilizar la plantilla de correo electrónico de notificación de políticas como se ha descrito anteriormente.

- Puede personalizar los mensajes incluyendo variables de sustitución opcional con el fin de ofrecer a los destinatarios más detalles acerca de las infracciones de políticas y otra información relevante. Haga clic en los siguientes tipos de atributos para mostrar la lista completa de variables:

- Atributos de políticas como ${nameOfPolicy}, ${nextAction} y ${nonComplianceTime}.

- Atributos de usuario como ${sAMAccountName}, ${userCN} y ${userEmailAddressDomain}.

- Atributos de dispositivo como ${deviceClientDeviceIdentifier}, ${deviceIMEI} y ${deviceModel}.

- Personalice los atributos del Dispositivo/Usuario/LDAP que se crean a partir de la página Administrador > Atributos.

- Todas las aplicaciones

- Aplicaciones designadas: añada una o más aplicaciones por medio de búsqueda o de forma manual (utilizando la Id. de conjunto o el nombre del paquete). Haga clic en la pestaña Ver aplicaciones para ver la lista de aplicaciones añadidas. No se encuentra disponible la acción de cuarentena de la función predeterminada Bloquear acceso a la App Store.

- Todas las aplicaciones

- Aplicaciones designadas: añada una o más aplicaciones por medio de búsqueda o de forma manual (utilizando la Id. de conjunto o el nombre del paquete). Haga clic en la pestaña Ver aplicaciones para ver la lista de aplicaciones añadidas. No se encuentra disponible la acción de cuarentena de la función predeterminada Bloquear acceso a la App Store.

- Todas las configuraciones

- Configuraciones designadas: seleccione una o más configuraciones de la lista o búsquelas. Haga clic en la pestaña Configuraciones seleccionadas para ver la lista de las configuraciones seleccionadas.

- Haga clic en Siguiente.

- Configure la distribución.

- Haga clic en Hecho.

Elija las aplicaciones que desea poner en la lista de permitidos o la lista de bloqueados haciendo clic en una o en las dos pestañas siguientes:

Haga clic en la pestaña Ver lista requerida para obtener una lista de las aplicaciones que ha seleccionado hasta ahora.

No se puede tener una lista de permitidos como una lista de bloqueados simultáneamente para un dispositivo. Al crear una lista de permitidos, se determina que todas las demás aplicaciones estén en la lista de bloqueados.

Haga clic en la pestaña Ver lista de permitidos o lista de bloqueados para ver la lista de aplicaciones que ha seleccionado hasta el momento.

|

Acción |

Qué hacer |

|---|---|

|

Supervisar |

Siempre seleccionado actualmente. Es necesaria la versión 9.0.0 o posterior de Sentry para hacer uso de las medidas de cumplimiento por niveles. |

|

No hacer nada |

Seleccione esta opción para no tomar ninguna medida si el dispositivo ha infringido el cumplimiento. |

|

Enviar notificación |

|

|

Enviar correo electrónico |

Seleccione esta opción para enviar un correo electrónico a la dirección de correo electrónico del usuario del dispositivo notificándole de que su dispositivo infringe el cumplimiento. |

|

Enviar una notificación push |

Seleccione esta opción para enviar una notificación push al dispositivo indicando que está infringiendo el cumplimiento. |

|

Enviar ambas |

Seleccione esta opción para enviar tanto una notificación push al dispositivo como un correo electrónico a la dirección de correo electrónico del usuario del dispositivo notificándole de que su dispositivo infringe el cumplimiento. Puede personalizar los mensajes incluyendo variables de sustitución opcional con el fin de ofrecer a los destinatarios más detalles según se ha descrito anteriormente en la acción Enviar correo electrónico. |

|

Esperar |

Seleccione esta opción para retrasar la acción durante un período de tiempo específico con el fin de permitir que los usuarios corrijan la infracción antes de que se tomen medidas adicionales si el dispositivo sigue estando en estado de no cumplidor. |

|

Bloquear |

Utiliza el Sentry para impedir que los dispositivos accedan a las aplicaciones de correo electrónico y las que son compatibles con AppConnect. |

|

Cuarentena |

Seleccione esta opción para retirar el acceso a las aplicaciones, contenido y servidores según las acciones de la tabla siguiente. No está permitida la acción Eliminar todas las aplicaciones. |

|

Enviar una notificación cuando el dispositivo vuelva a estar en estado de cumplimiento |

|

|

Enviar correo electrónico |

Se envía un correo electrónico a la dirección de correo electrónico del usuario del dispositivo cuando el dispositivo vuelva a estar en estado de cumplimiento. |

|

Enviar una notificación push |

Se envía una notificación push cuando el dispositivo vuelva a estar en estado de cumplimiento. |

|

Enviar ambas |

Se envía tanto una notificación push al dispositivo como un correo electrónico a la dirección de correo electrónico del usuario del dispositivo cuando el dispositivo vuelva a estar en estado de cumplimiento. Puede personalizar los mensajes incluyendo variables de sustitución opcional con el fin de ofrecer a los destinatarios más detalles según se ha descrito anteriormente en la acción Enviar correo electrónico. |

La política de Aplicaciones permitidas admite las acciones de cumplimiento por niveles si tiene una licencia Platinum.

|

Acciones de cuarentena adicionales (opcionales) |

Descripción |

|---|---|

| Aplicaciones gestionadas en cuarentena |

Elimina las aplicaciones administradas por Ivanti Neurons for MDM del dispositivo y permite la opción «Bloquear nuevas descargas de aplicaciones» para impedir que se puedan volver a instalar las aplicaciones en el dispositivo. Seleccione una de las siguientes opciones: En algunos dispositivos, la acción de cuarentena no eliminará la aplicación del dispositivo debido a ciertas limitaciones del mismo. |

| Bloquear nuevas descargas de aplicaciones |

Bloquea la descarga de cualquier aplicación nueva al dispositivo. Seleccione una de las siguientes opciones: |

| Eliminar configuraciones |

Elimina las configuraciones de Ivanti Neurons for MDM del dispositivo. Seleccione una de las siguientes opciones: |

| Eliminar contenido | Elimina todo el contenido y los medios asociados a aplicaciones distribuidas por Ivanti Neurons for MDM del dispositivo. |

|

Suspender las aplicaciones personales |

Suspende las aplicaciones del área personal del dispositivo en cuarentena para indicar que el usuario del dispositivo tiene que atender los problemas de cumplimiento del dispositivo para que este vuelva a ser funcional. Compatible con los dispositivos Android 11+ provistos con el Perfil de trabajo en el Dispositivo propiedad de la empresa. |

| Acciones de cuarentena predeterminadas: estas acciones siempre se llevan a cabo. | |

| Bloquear acceso a la App Store | Impide que el dispositivo acceda a las app stores a través de Ivanti Neurons for MDM. |

| Bloquear acceso a la Store de contenido | Impide que el dispositivo acceda a la content store a través de Ivanti Neurons for MDM. |

| Bloquear AppConnect | Impide que el dispositivo use funciones AppConnect. |

| Bloquear AppTunnel | Impide que las aplicaciones del dispositivo accedan a contenido y servidores a través de AppTunnel. |

| Bloquear ActiveSync | Impide que el dispositivo pueda acceder al correo electrónico a través del servidor ActiveSync. |

Para obtener más información sobre cómo establecer prioridades más altas o más bajas para una política de Aplicaciones permitidas, consulte Priorizar políticas.