条件管理

このセクションの内容

条件

条件はカスタム ルールで使用され、多数の要素に基づいてセキュリティ制御を適用します。次に基づいて、条件を設定できます。

VBScript または JScript を使用して、カスタム スクリプト化された条件を作成して、アプリケーション コンソールからの標準として提供されないシナリオを処理することもできます。

許可された項目や権限管理などのルール項目で設定されたセキュリティ制御は、条件の基準が真または偽のときに適用されます。正規表現と範囲を使用して、複数の一致に適用する高度な条件を作成することもできます。

正規表現をサポートする条件では、括弧内の任意の文字を含むすべてと一致する [abc] を入力するなど、簡易正規表現を使用することができます。より複雑なクエリを使用することもできます。たとえば、^[a-f]+ は a から f までの文字で始まるすべてのユーザ名と一致します。

詳細については、「ワイルドカードと正規表現」をご参照ください。

条件を使用してカスタム ルールを作成するときには、Application Control が10秒間のタイムアウトを適用し、ルールのすべての条件を評価します。10秒以内に条件が評価されない場合、カスタム ルールは適用されません。これは、特に、スクリプト化された条件を作成するときに重要です。完了に10秒間以上かかるスクリプトでは、タイムアウトの評価が発生するためです。

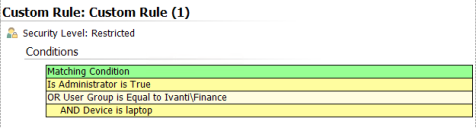

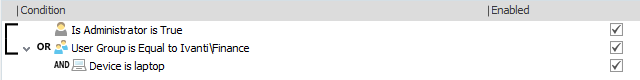

カスタム ルールの条件を表示するには、ナビゲーション ペインで個別のカスタム ルールのノードを選択します。作業領域にはルールのセキュリティレベルが表示されます。その下には、ルールの条件の一覧とルールが有効かどうかが表示されます。

一覧の上には、[条件] ドロップダウン メニューが表示され、新しい条件を作成できます。メニューのほかに、条件を管理するための次のオプションがあります。

- 左へ移動

- 右へ移動

- 下へ移動

- 上へ移動

- 編集

- 削除

[移動] 矢印を使用すると、リストの条件を並べ替えられます。条件をリストの上下に移動するか、左右にインデントして、他の条件の子または親にすることができます。リスト階層の条件の位置は、条件が適用される方法を決定します。同じレベルの条件は同時に評価されます (OR 条件)。他の条件の子である条件は、親条件が正常に実行された後にのみ評価されます (AND 条件)。次の例では、カスタム ルール項目が適用されるには、ユーザが管理者であるか、Finance ユーザ グループのメンバーであり、かつノートブックを使用している必要があります。

Active Directory を照会するすべての条件については、Application Control 管理者がターゲット ドメインのメンバーであるか、ドメインにアクセスして照会するための十分な権限を有している必要があります。

条件がライブ構成の一部である場合、構成プロファイラを使用して詳細レポートを作成するときに、レポートに含まれます。レポートには、カスタム ルール作業領域と同じ条件テキストを使用して、各個別のカスタム ルールの下に、関連する条件が一覧表示されます。

条件の作成

このセクションは、ディレクトリ メンバーシップ、ユーザ、コンピュータ、およびセッション & クライアント条件のみを作成する際に適用されます。これらの条件が使用するダイアログボックスは、同じ形式に従うためです。

- カスタム ルールのノードを選択します。

-

ルールの作業領域で、[条件] ドロップダウンメニューを開き、[条件] > [ユーザ] > [ユーザ グループ] などの適用する条件を選択します。

条件ダイアログでは、条件タイプに固有の条件タブが既定で表示されます。このタブでは、オプションとフィールドの共通グループを使用して、パラメータを設定できます。

詳細については、「条件変数」をご参照ください。

- 使用可能なフィールドとチェックボックスを使用して、条件を定義します。

- [一般] タブを選択します。

- 説明と任意のメモを入力します。説明は条件の表示名として使用されます。このフィールドが空欄の場合、表示名は構成された条件から自動的に設定されます。

- [OK]をクリックして、条件を保存します。

Application Control エージェントは条件を使用して、ログオン ユーザについて、同じ条件との一致を検索します。一致が見つかった場合、条件に関連付けられたルールとルール項目が適用されます。

子ドメインのデバイスの Active Directory に基づく条件

Active Directory (AD) ベースのクライアント条件は、Windows Terminal Server (または Citrix など) から取得されたクライアントの NetBIOS 名を AD の照会で使用される FQDN に変換します。ターミナル サーバが親ドメインで、子ドメインのデバイスに接続する FQDN を解決しようとしている場合は、FDQN を解決できません。これはデバイスおよびカスタム ルールに影響します。また、ルート ドメインでターミナル サーバおよび VDI に適用された Active Directory ベースのクライアントにも影響します。

ターミナル サーバは、すべての子ドメインの DNS サフィックスを使用して構成される必要があります。子ドメインで接続するために名前を解決する必要があるすべてのターミナル サーバで、検索リストを構成する必要があります。

たとえば、親 domain.local の場合、AD に基づく条件が正常に評価されるには、子ドメイン childa.domain.local および childb.domain.local をターミナル サーバで構成する必要があります。

ドメイン サフィックス検索リストの構成については、https://support.microsoft.com/en-gb/kb/275553をご参照ください。

条件の再利用

既に作成した条件を再利用するには、1つのカスタム ルールから条件をコピーして、別のカスタム ルールに貼り付けます。

[編集] リボンのオプションを使用すると、条件全体の切り取り、コピー、貼り付けができます。

条件変数

次のフィールド、ドロップダウン、チェックボックスのバリエーションを使用すると、各タイプの条件を指定できます。

- 等しい - [一致] フィールドの内容との比較が行われ、条件を満たすユーザまたはコンピュータを対象とします。条件を [一致] フィールドに入力するか、省略記号 (...) を使用して、必要に応じて検索するか選択します。

- 等しくない - [一致] フィールドの条件を満たさないすべてのユーザまたはコンピュータを対象とします。条件を [一致] フィールドに入力するか、省略記号を使用して、必要に応じて検索するか選択します。

- クエリ - [クエリ] フィールドで指定された条件と一致するすべてのユーザまたはコンピュータを対象にします。クエリでワイルドカードを使用すると、次のようなさまざまな一致が可能になります。

- *Windows - 文字 Windows で終わるユーザまたはコンピュータを対象にします。

- Windows* - 文字 Windows で始まるユーザまたはコンピュータを対象にします。

- *Windows* - 文字 Windows を含むユーザまたはコンピュータを対象にします。

- 正規表現 - 正規表現を使用して、ユーザまたはコンピュータの高度なクエリを指定します。

- 間 - 値の範囲を設定できる条件で使用されます。たとえば、条件を作成し、選択した IP アドレスの範囲に適用できます。

- セッションごとに1回評価する - 選択する、条件が評価され、結果がキャッシュに保存されます。条件がもう一度実行されると、条件をもう一度評価するのではなく、結果がキャッシュから取得されます。

フィールド検証

以下の表は、さまざまな条件のフィールドで使用可能な文字列の一覧です。

| 条件 | フィールド | 許可された文字列 | 例 |

|---|---|---|---|

| ユーザ グループ | 一致 | domain\group | ivanti/sales は、ivanti ドメイン内の「sales」グループと一致します。 |

| LDAP | CN=sales は、ivanti.com ドメイン内の「sales」グループと一致します。 | ||

| クエリ | domain\gro* | ivanti\sal* は、ivanti ドメイン内の「sal」で始まるグループ名と一致します。 | |

| domain\*gro | ivanti\*les は、ivanti ドメイン内の「les」で終わるグループ名と一致します。 | ||

| domain\*gro* | ivanti\*ale* は、ivanti ドメイン内の「ale」を含むグループ名と一致します。 | ||

| ユーザ名 | 一致 | domain\user | ivanti\smithj は、ivanti ドメイン内のユーザ名「smithj」と一致します。 |

| クエリ | domain\use* | ivanti\smit* は、ivanti ドメイン内の「smit」で始まるグループ名と一致します。 | |

| domain\*use | ivanti\*ith は、ivanti ドメイン内の「ith」で終わるグループ名と一致します。 | ||

| domain\*use* | ivanti\*ith* は、ivanti ドメイン内の「ith」を含むグループ名と一致します。 | ||

| コンピュータ グループ | 一致 | domain\group | ivanti/sales は、ivanti ドメイン内の「sales」グループと一致します。 |

| LDAP | CN=sales は、ivanti.com ドメイン内の「sales」グループと一致します。 | ||

| クエリ | domain\gro* | ivanti\sal* は、ivanti ドメイン内の「sal」で始まるグループ名と一致します。 | |

| domain\*gro | ivanti\*les は、ivanti ドメイン内の「les」で終わるグループ名と一致します。 | ||

| domain\*gro* | ivanti\*ale* は、ivanti ドメイン内の「ale」を含むグループ名と一致します。 | ||

| コンピュータ名 | 一致 | computer | SalesDesk01 はコンピュータ名「SalesDesk01」と一致します。 |

| クエリ | comp* | SalesDesk* は「SalesDesk」で開始するすべてのコンピュータ名と一致します。 | |

| *comp | Desk01* は「Desk01」で終わるすべてのコンピュータ名と一致します。 | ||

| *comp* | Desk* は「Desk」を含むすべてのコンピュータ名と一致します。 | ||

| コンピュータ ドメイン | 一致 | domain | ivanti はドメイン名「ivanti」と一致します。 |

| domain | ivanti.com は、ドメイン名「ivanti.com」と一致します。 | ||

| クエリ | dom* | iva* は、iva で始まるすべてのコンピュータ ドメインと一致します。 | |

| *dom | *anti は、「anti」で終わるすべてのコンピュータ ドメインと一致します。 | ||

| *dom* | *ant* は、「ant」を含むドメインと一致します。 | ||

| コンピュータ NETBIOS | 一致 | computer | SalesDesk01 はコンピュータ NETBIIOS 名「SalesDesk01」と一致します。 |

| クエリ | comp* | SalesDesk* は「SalesDesk」で開始するすべてのコンピュータ名と一致します。 | |

| *comp | Desk01* は「Desk01」で終わるすべてのコンピュータ名と一致します。 | ||

| *comp* | Desk* は「Desk」を含むすべてのコンピュータ名と一致します。 | ||

| コンピュータ IP アドレス | 一致 | xxxx.xxxx.xxxx.xxxx | 192.168.0.1は IP アドレス192.168.0.1と一致します。 |

| 次の間 | xxxx.xxxx.xxxx.xxxx | IP アドレス1:192.168.0.1, IP アドレス2:192.168.0.254 は「192.168.0.1」~「192.168.0.254」の範囲のすべての IP アドレスと一致します。 | |

| ユーザ OU メンバーシップ | 一致 | LDAP | CN=sales は、ivanti.com ドメイン内のユーザ OU「sales」のディレクトリ メンバーシップと一致します。 |

| クエリ | ou* | sales* は「sales」で開始するユーザ OU 名と一致します。 | |

| *ou | sales* は「sales」で終わるユーザ OU 名と一致します。 | ||

| *ou* | sales* は「sales」を含むユーザ OU 名と一致します。 | ||

| コンピュータ OU メンバーシップ | 一致 | LDAP | CN=sales は、ivanti.com ドメイン内のコンピュータ OU「sales」のディレクトリ メンバーシップと一致します。 |

| クエリ | ou* | sales* は「sales」で開始するコンピュータ OU 名と一致します。 | |

| *ou | sales* は「sales」で終わるコンピュータ OU 名と一致します。 | ||

| *ou* | sales* は「sales」を含むコンピュータ OU 名と一致します。 | ||

| ディレクトリ サイト | 一致 | sitename | testsiteはサイト名「testsite」と一致します。 |