信頼できるベンダ

このセクションの内容

信頼できるベンダ

各 Application Control ルール ノードで信頼できるベンダを指定できます。信頼できるベンダは、有効なデジタル証明書のリストを出力するために使用されます。デジタル証明書は、公開鍵と ID を結合するために、デジタル証明書を使用する電子文書です。これには、個人名または組織名、アドレスなど情報が含まれます。デジタル証明書は認証局によって発行され、公開鍵が個人に属することを検証するために使用されます。Application Control は、各ファイル実行を問い合わせ、デジタル証明書の存在を検出します。ファイルに有効なデジタル証明書があり、署名者が信頼できるベンダ リストのエントリと一致する場合は、ファイルの実行が許可され、信頼できる所有権の確認が無効になります。

[プロパティ] ダイアログを表示すると、ファイルにデジタル証明書があるかどうかを確認できます。署名者情報、詳細設定、証明書を表示するオプションを含む、証明書の詳細を表示できる [デジタル署名] タブがある場合、ファイルにはデジタル署名があります。

[信頼できるベンダ] サブノードは各ルール ノードにあり、有効なデジタル証明書が一覧表示されます。

証明書を信頼できるベンダに追加する

- 証明書を追加する [信頼できるベンダ] ノードを選択します。

- [ルール項目] リボンの [追加] ドロップダウン矢印をクリックして、必要なオプションを選択します。

- 署名ファイルから - 信頼できるベンダによって既に署名されている確認済みのファイルを選択します。Application Control はそのベンダ固有の署名を特定し、同じベンダからの追加コードを識別します。

- ファイルベースのストアのインポート - Certificate Manager などのファイルベースのストアに作成された P7B ファイルから証明書を追加します。

-

目的のファイルに移動して、[開く] をクリックします。

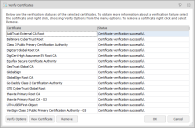

[証明書の検証] ダイアログには、すべての追加された証明書の名前が一覧表示されます。[ステータス] 列には、証明書が正常に検証されたか、エラーが検出されたかどうかが表示されます。

一覧の証明書では、その他のオプションを使用できます。任意の証明書をハイライトし、次のいずれかを選択します。

-

検証オプション - 証明書のステータスを確認し、証明書の有効期限を施行し、詳細証明書オプションを適用します。

詳細については、 「検証オプション」をご参照ください。

- 証明書の表示 - 選択した証明書の詳細を表示します。

- 削除 - 選択した証明書を削除し、信頼できるベンダに追加できないようにします。Shift と Ctrl キーを使用すると、複数の証明書を選択して削除できます。

-

- OK をクリックします。

一覧の証明書が信頼できるベンダ作業領域に追加されます。

検証オプション

信頼できるベンダの検証オプションでは、特定の属性を無視または許可することで、証明書を検証するためのパラメータを指定できます。ルールを適用できるようにするには、証明書が有効でなければなりませんが、異なるレベルの確認があり、証明書を構成できます。

[検証オプション] をクリックして、ファイルのメタデータを追加するときには、詳細オプションを使用できます。

[詳細証明書オプション] を使用して設定を変更すると、証明書を検証するために必要なセキュリティのレベルが低下する可能性があります。

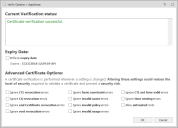

[検証オプション] ダイアログには、証明書の現在のステータスが表示され、[有効期限] および [詳細証明書] オプションにアクセスできます。検証オプションは次の場所にあります。

- 信頼できるベンダの証明書

- 許可または拒否されたファイルとフォルダのメタデータ

証明書を追加するときには、Application Control が有効かどうかを確認し、[現在の検証ステータス] メッセージボックスにチェックの結果を表示します。このダイアログのオプションが更新されるたびに、チェックが実行されます。たとえば、信頼できないルート証明書のため、証明書が無効になる場合があります。[信頼できないルートを許可する] オプションが後から選択される場合、Application Control はもう一度証明書を確認し、証明書検証が成功したことを示すためにステータスを更新します。

証明書の有効期限を施行するかどうかを選択することもできます。既定の設定では、Application Control は証明書の有効期限を無視するため、無期限に有効になります。有効期限を施行する場合、その日付の後に証明書は検証されず、ベンダは信頼できなくなります。

詳細証明書オプション

詳細証明書オプションでは、特定の属性を無視または許可することで、証明書を検証するためのパラメータを指定できます。ルールを適用できるようにするには、証明書が有効でなければなりませんが、異なるレベルの確認があり、証明書を構成できます。

[詳細証明書オプション] を使用して設定を変更すると、証明書を検証するために必要なセキュリティのレベルが低下し、セキュリティ リスクとなる可能性があります。

証明書検証を決定するときには、次の設定を適用します。

- CTL 取り消しエラーを無視する - 証明書信頼リスト (CTL) 取り消しを取得するときのエラーを無視します。

- CA 取り消しエラーを無視する - 認証局 (CA) 取り消しを取得するときのエラーを無視します。

- エンド証明書取り消しエラーを無視する - エンド証明書またはユーザ証明書の取得時、取り消しが不明なときのエラーを無視します。

- ルート取り消しエラーを無視する - 有効なルート取り消しを取得するときのエラーを無視します。

- CTL 時間無効エラーを無視する - 証明書信頼リストが無効である (例: 証明書が期限切れである可能性) ことを無視します。

-

時間ネスト エラーを無視する - 認証局 (CA) 証明書を無視します。発行された証明書の有効期間はネストされません。

CA 証明書は1月1日~12月1日まで有効で、発行された証明書は1月2日~12月2日まで有効だという場合があります。つまり、有効期間はネストされません。

- 基本制約エラーを無視する - 基本制約が無効であることを無視します。

- 無効な名前エラーを無視する - 証明書の名前が無効であることを無視します。

- 無効なポリシー エラーを無視する - 証明書のポリシーが無効であることを無視します。

- 無効な使用エラーを無視する - 現在の使用のために証明書が発行されていないことを無視します。

- 信頼できないルートを許可する - 認証局が不明であるためにルートを検証できないことを無視します。